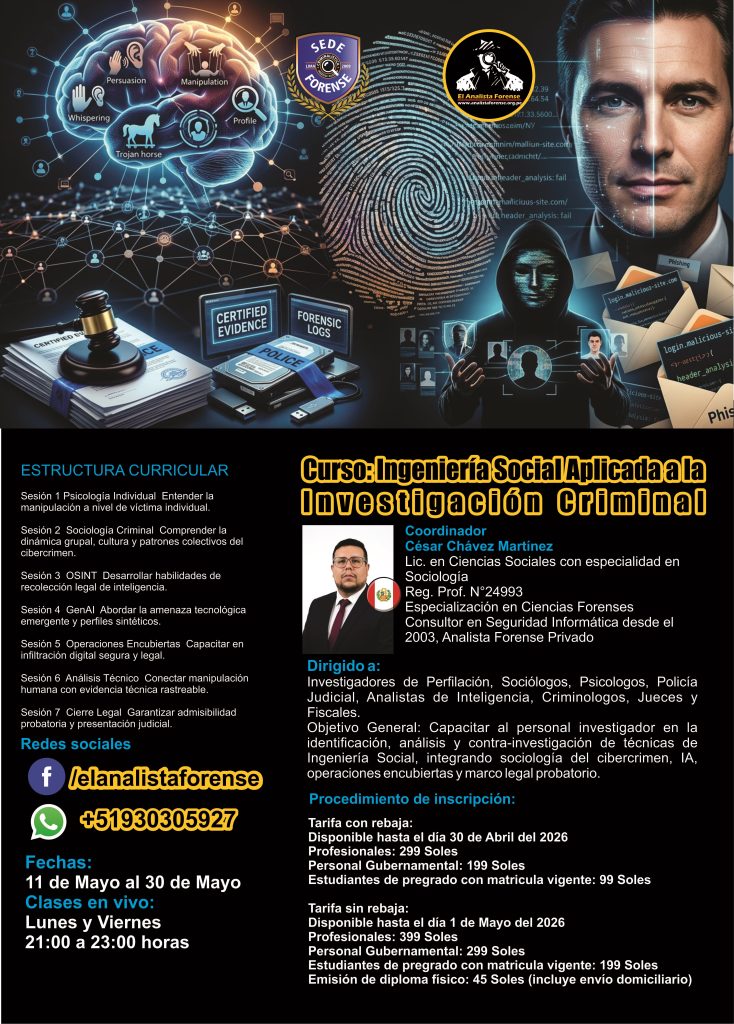

Curso: Ingeniería Social Aplicada a la Investigación Criminal

Duración: 7 Sesiones

Público Objetivo: Investigadores de Perfilación, Delitos Telemáticos, Policía Judicial, Analistas de Inteligencia.

Objetivo General: Capacitar al personal investigador en la identificación, análisis y contra-investigación de técnicas de Ingeniería Social, integrando sociología del cibercrimen, IA, operaciones encubiertas y marco legal probatorio.

Estructura de Sesiones

Sesión 1: Fundamentos de la Ingeniería Social y Psicología del Delito

Eje: Bases Teóricas y Comportamiento Individual.

Objetivo: Comprender los principios psicológicos que explotan los delincuentes para manipular a las víctimas a nivel individual.

- Contenido:

- Definición de Ingeniería Social (IS) vs. Hacking técnico.

- Los 6 principios de la persuasión (Cialdini) aplicados al cibercrimen: reciprocidad, compromiso, aprobación social, autoridad, simpatía y escasez.

- Tipología de ataques: Pretexting, Baiting, Quid Pro Quo, Tailgating.

- El ciclo de vida de un ataque de IS (Reconocimiento, Enganche, Explotación, Consolidación).

- Enfoque Policial: Identificación de patrones en denuncias de estafas y fraude.

Sesión 2: Sociología del Cibercrimen: Grupos, Patrones y Comportamiento Colectivo

Eje: Sociología Criminal Aplicada (Nuevo – Basado en solicitud).

Objetivo: Analizar los cibercriminales desde una perspectiva sociológica: cómo se organizan, comunican y desarrollan culturas delictivas en entornos digitales.

- Contenido:

- Teorías sociológicas aplicadas al cibercrimen:

- Teoría de la Asociación Diferencial (Sutherland): Aprendizaje del delito en comunidades virtuales.

- Teoría de la Tensión (Merton): Adaptación de medios ilícitos para fines económicos en contextos de exclusión.

- Teoría del Etiquetamiento (Becker): Cómo la identidad «hacker» se construye socialmente en foros.

- Estructuras de grupos cibercriminales:

- Modelos organizacionales: Células descentralizadas, redes en malla, jerarquías tipo «Ransomware-as-a-Service».

- Roles dentro del grupo: Desarrolladores, operadores de IS, lavadores de activos, reclutadores.

- Patrones de conducta social en entornos digitales:

- Lenguaje, códigos y jerga como mecanismos de pertenencia.

- Rituales de iniciación y validación en foros clandestinos.

- Dinámicas de confianza/desconfianza y reputación digital criminal.

- Cultura y ética del cibercrimen:

- Narrativas de justificación moral («no dañamos personas», «es solo negocio»).

- El fenómeno del «hacktivismo» vs. crimen organizado con fines lucrativos.

- Enfoque Policial:

- Perfilación sociológica para anticipar comportamientos grupales.

- Identificación de líderes, nodos de comunicación y puntos de fractura en la red criminal.

- Estrategias de infiltración basadas en comprensión cultural del grupo objetivo.

- Teorías sociológicas aplicadas al cibercrimen:

Sesión 3: OSINT y Construcción de la Huella Digital

Eje: Inteligencia de Fuentes Abiertas (OSINT).

Objetivo: Aprender a recolectar información pública sobre sospechosos o víctimas para entender su perfil sin violar la privacidad ilegalmente.

- Contenido:

- Huella digital activa vs. pasiva.

- Herramientas de OSINT para investigadores (búsqueda de correos, usuarios, metadatos).

- Validación de identidad digital: ¿Es la persona quien dice ser?

- Gestión de la propia huella digital del investigador (higiene digital).

- Enfoque Policial: Límites legales de la recolección de datos en internet antes de solicitar una orden judicial.

Sesión 4: Inteligencia Artificial Generativa y Perfiles Falsos

Eje: GenAI y Delincuencia Avanzada.

Objetivo: Analizar cómo los delincuentes utilizan la IA para automatizar y perfeccionar la Ingeniería Social, y cómo detectarlo.

- Contenido:

- Uso de GenAI (LLMs) para crear scripts de phishing perfectos y sin errores ortográficos.

- Creación de Perfiles Falsos con IA: Generación de rostros (ThisPersonDoesNotExist), voces y biografías coherentes para estafas románticas o de inversión.

- Deepfakes de audio y video en tiempo real (Vishing avanzado).

- Herramientas de detección de contenido sintético.

- Enfoque Policial: Cómo distinguir una identidad falsa generada por IA en una plataforma de citas o red social durante una investigación.

- Actividad Práctica: Taller de identificación: Se presentan 5 perfiles (mezcla de reales e IA) y los investigadores deben determinar cuáles son sintéticos basándose en inconsistencias.

Sesión 5: El Agente Encubierto en Delitos Informáticos

Eje: Operaciones Encubiertas Digitales.

Objetivo: Establecer los protocolos, seguridad y legalidad para que un investigador opere con una identidad digital falsa (Legend) en entornos criminales.

- Contenido:

- Diferencia entre «Perfil Falso» y «Identidad Encubierta Autorizada».

- Creación de la «Leyenda»: Antecedentes, comportamiento y coherencia del perfil encubierto.

- OPSEC (Seguridad Operacional) para el agente: Evitar la desanonimización.

- Marco Legal: Autorizaciones judiciales para operaciones encubiertas, límites para no incurrir en «provocación policial» (delito de instigación).

- Gestión de la interacción: Cómo ganar confianza sin cometer ilícitos.

Sesión 6: Vectores de Ataque: Phishing, Vishing y Smishing Investigativo

Eje: Análisis Técnico de los Canales de Ataque.

Objetivo: Investigar técnicamente los medios utilizados para la Ingeniería Social para rastrear al autor.

- Contenido:

- Análisis de cabeceras de correo (Email Header Analysis) para rastreo de origen.

- Investigación de números VoIP y telefonía IP en casos de Vishing.

- URLs maliciosas y Landing Pages falsas: Alojamiento y registros de dominio (Whois).

- Ingeniería Social Inversa: Cuando el delincuente intenta investigar al policía.

- Enfoque Policial: Solicitud de preservación de datos a proveedores de servicio (ISP, Redes Sociales).

Sesión 7: Contramedidas, Cadena de Custodia y Presentación Legal

Eje: Cierre Investigativo y Legalidad.

Objetivo: Asegurar que la evidencia obtenida mediante interacciones de Ingeniería Social sea admisible en un juicio.

- Contenido:

- La Cadena de Custodia en evidencia digital volátil (chats, logs, capturas).

- Hashing y sellado de tiempo de la evidencia recolectada.

- Redacción del informe pericial: Explicar la manipulación psicológica y sociológica al juez de manera clara.

- Prevención: Cómo asesorar a la víctima y a la comunidad policial sobre protección.

- Ética y Deontología: El uso responsable de las técnicas aprendidas.

Metodología de Enseñanza

- Teórico-Práctica: 40% teoría, 60% práctica. Los investigadores necesitan tocar herramientas y analizar casos.

- Estudio de Casos: Uso de expedientes reales (anonimizados) de la unidad policial.

- Entorno Seguro: Todas las prácticas de «ataque» o «perfil falso» se realizan en un entorno controlado (sandbox) o sobre objetivos simulados, nunca sobre ciudadanos reales sin orden judicial.

- Enfoque Interdisciplinario: Integración de psicología, sociología, tecnología y derecho en cada módulo.

Fechas de sesiones: 11,15,18,22,25 y 30 de Mayo del 2026

Horario: 21:00 a 23:00 horas (GMT -5)

Procedimiento de inscripción:

Tarifa con rebaja:

Disponible hasta el día 30 de Abril del 2026

Profesionales: 299 Soles

Personal Gubernamental: 199 Soles

Estudiantes de pregrado con matrícula vigente: 99 Soles

Tarifa sin rebaja:

Disponible hasta el día 01 de Mayo del 2026

Profesionales: 399 Soles

Personal Gubernamental: 299 Soles

Estudiantes de pregrado con matrícula vigente: 199 Soles

Registro de inscripciones

Efectuar el abono en soles en las siguientes cuentas:

Banco de la Nación: 040-1993-1051

BCP: 191-9884958-0057

BBVA: 0011-0814-0205023661

Titular: Cesar Chavez Martinez

Tras efectuar el abono, comunicarse al +51 930 305 927.

También puede abonar mediante Pago Efectivo o tarjeta de crédito.

Una vez realizado el pago, enviar una foto del comprobante para recibir la ficha de registro.

Además, se aceptan pagos a través de PayPal, Meru y otras plataformas.